php注入攻击_分享五个著名的SQL注入漏洞扫描工具

大量现代企业使用 Web 应用程序与客户无缝连接,但许多安全问题都是由于编码不当造成的。Web 应用程序中的漏洞可让黑客直接访问敏感信息,例如个人数据、登录信息等。Web 应用程序允许...

日期:2024-08-08

大量现代企业使用 Web 应用程序与客户无缝连接,但许多安全问题都是由于编码不当造成的。Web 应用程序中的漏洞可让黑客直接访问敏感信息,例如个人数据、登录信息等。Web 应用程序允许...

日期:2024-08-08

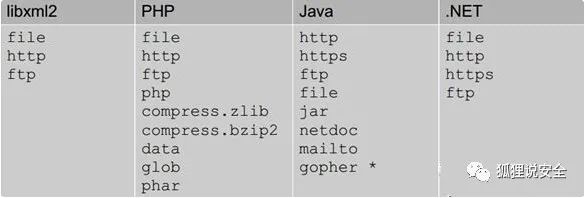

**内部实体声明**````DTD 例子:将writer 声明为”Bill Gates”,copyright 声明为 “Copyright W3School.com.cn”XML 例子:``&writer;©right;``注释: 一个实体由三部分构成: 一个...

日期:2025-05-10

域名遭受恶意解析已成为域名安全领域常见的问题之一,服务商在其中扮演着至关重要的角色。那么,对于站点本身而言,我们应当采取哪些措施来保障安全呢?洪石陈,一位专注于SEO的从业者...

日期:2025-05-21

许多前往没有网络部门,也不使用互联网的传统公司,或是刚成立的企业,可能会碰上领导分配网站建设的工作,要求在短短一周或十几天内完成企业站点,部分领导对网站开发过程略知一二的...

日期:2025-09-20

IT之家于3月12日传来消息,科技媒体在3月11日发布的文章中指出,一个影响系统的PHP远程代码执行漏洞CVE-2024-4577正在被广泛地加以利用。尽管该缺陷在2024年6月得到了解决,然而攻击者...

日期:2025-05-24

01漏洞基本概述 一个针对PHP的新发现的安全隐患已经显现,此隐患存在被恶意利用的风险,可能导致远程执行任意代码。 该漏洞被命名为CVE-2024-4577,本质上属于CGI参数注入类型,对运行...

日期:2025-05-18

几个重要的php.ini选项PHP版本需达到4.2.0及以上,此时php.ini中相关选项的默认状态被设置为关闭。然而,一旦将其设置为开启,程序便能够接收服务器传递的各种环境变量,这其中包括表...

日期:2025-05-18

从前面的分析来看,我们可以了解到,防范漏洞的关键在于识别出攻击者最常采用的会话劫持手段。这种攻击方式通常涉及黑客运用不同的攻击技巧窃取用户的身份标识,进而冒用受害者的身份...

日期:2025-05-18

因传播、使用本公众号提供的信息而造成的任何直接或间接的后果和损失,由用户自行承担。公众号及作者对此不承担任何责任。一旦发生任何后果,请自行承担风险!如有侵权,请告知,我们...

日期:2024-10-18

因传播、使用本公众号“吃角鱼头莫吃角”提供的信息而造成的任何直接或间接的后果和损失,由用户自行承担。公众号猫角鱼头及作者对此不负任何责任,请自行承担一切责任并承担后果!如...

日期:2024-10-18